Zero-Trust-Sicherheit in modernen Anwendungen implementieren

Der Übergang zu Zero Trust Security

Das traditionelle Sicherheitsmodell „vertrauen, aber prüfen“ wurde für eine Zeit entwickelt, in der Anwendungen innerhalb klar definierter Grenzen liefen und Benutzer in kontrollierten Netzwerken arbeiteten. Heute hat sich die Sicherheitslandschaft grundlegend verändert.

Moderne Anwendungen sind über mehrere Cloud-Plattformen verteilt, werden von verschiedenen Geräten aus genutzt und häufig mit Diensten Dritter integriert. Diese Realität erfordert einen Paradigmenwechsel: Zero Trust Security.

Zero Trust basiert auf einem einfachen, aber mächtigen Prinzip: niemals vertrauen, immer überprüfen. Jede Anfrage, intern oder extern, muss authentifiziert, autorisiert und kontinuierlich validiert werden.

Warum traditionelle Sicherheit scheitert

Althergebrachte Modelle stützen sich stark auf perimeterbasierte Verteidigungen wie Firewalls und VPNs. Einmal im Netzwerk erhalten Benutzer oft umfassende Zugriffsrechte, was erhebliche Risiken birgt:

- Gestohlene Zugangsdaten können Angreifern vollen Zugriff ermöglichen

- Insider-Bedrohungen bleiben unentdeckt

- Laterale Bewegungen innerhalb des Systems sind einfach

- Cloud-Umgebungen verwischen die traditionellen Netzwerkgrenzen

Zero Trust beseitigt Annahmen über vertrauenswürdige Netzwerke und behandelt jede Zugriffsanforderung als potenziell feindlich.

Kernprinzipien von Zero Trust

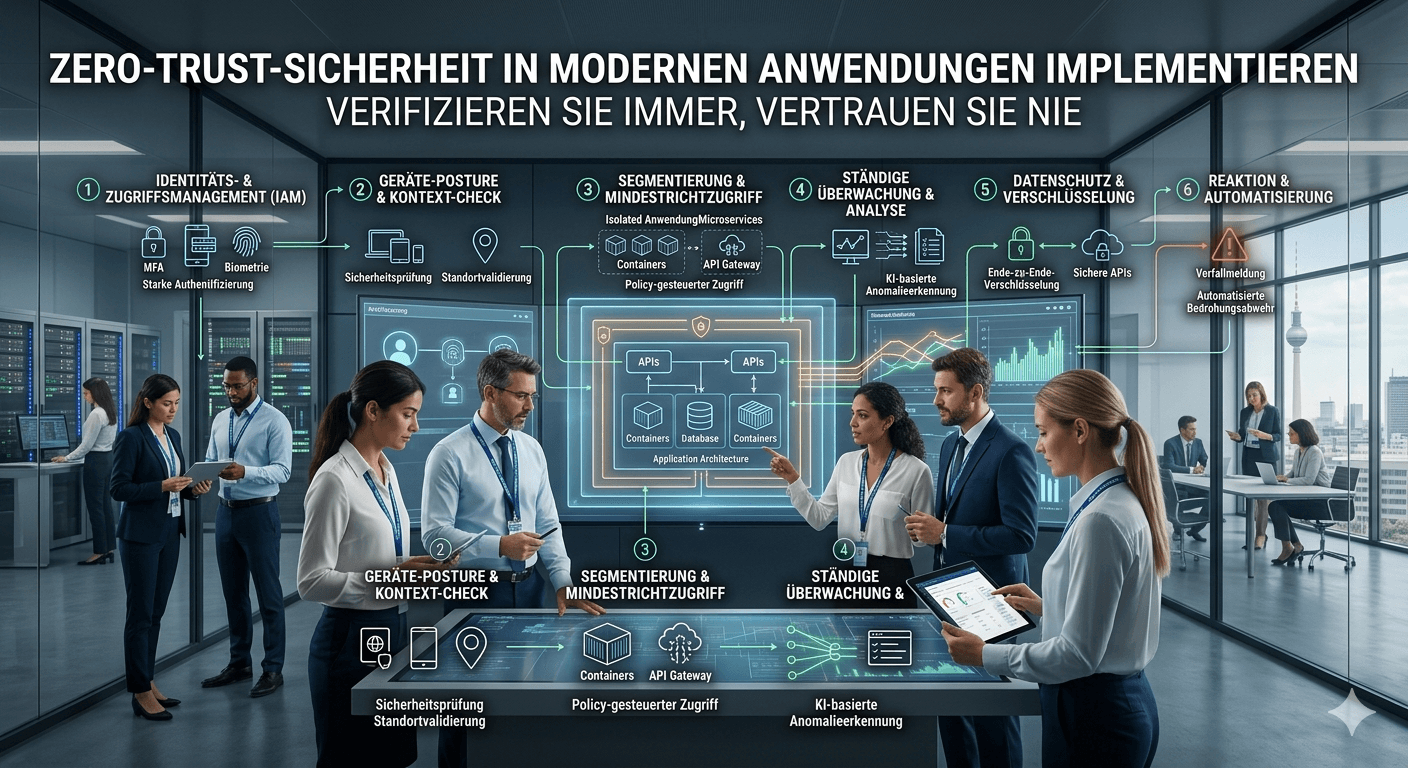

Die Architektur von Zero Trust basiert auf mehreren Säulen:

- Kontinuierliche Überprüfung: Jede Anfrage wird in Echtzeit validiert.

- Least Privilege Access: Benutzer und Systeme erhalten nur die notwendigen Zugriffsrechte.

- Assume Breach: Systeme werden so konzipiert, als ob Angreifer bereits eingedrungen sind.

- Micro-Segmentation: Netzwerk und Anwendungen werden in kleinere, isolierte Zonen unterteilt.

Diese Prinzipien verringern Angriffsflächen und begrenzen den Schaden bei Sicherheitsverletzungen.

Identität als neue Sicherheitsgrenze

In Zero Trust wird die Identität zur zentralen Sicherheitsgrenze. Zugriffsentscheidungen basieren auf der anfragenden Person, dem Gerät und dem Kontext.

- Multi-Faktor-Authentifizierung (MFA)

- Gerätezustandsprüfungen

- Verhaltensanalysen

- Single Sign-On (SSO)

Dies gewährleistet dynamische, kontextbasierte Zugriffsentscheidungen zu jeder Zeit.

Zero Trust implementieren

Die Einführung von Zero Trust erfordert einen strategischen, schrittweisen Ansatz:

- Kritische Assets und Datenflüsse identifizieren

- Starkes Identity und Access Management (IAM) implementieren

- Least-Privilege-Richtlinien durchsetzen

- End-to-End-Kommunikation verschlüsseln

- Kontinuierliche Überwachung und Protokollierung

Organisationen sollten klein beginnen und Zero Trust schrittweise auf alle Systeme ausweiten.

Micro-Segmentation und Netzwerktrennung

Micro-Segmentation unterteilt Systeme in kleinere, isolierte Segmente, wodurch potenzielle Sicherheitsvorfälle begrenzt werden. Selbst bei einer Kompromittierung bleibt der Schaden lokal.

Kontinuierliche Überwachung und Analysen

Zero Trust erfordert ständige Aufmerksamkeit:

- Echtzeit-Bedrohungserkennung

- Anomalie-Erkennung durch KI und Machine Learning

- Zentralisierte Protokollierung und Überwachung

- Automatisierte Vorfallsreaktionen

Herausforderungen bei der Einführung

Die Umsetzung von Zero Trust kann schwierig sein:

- Kompatibilität mit Altsystemen

- Komplexe Implementierung

- Anfangsinvestition von Ressourcen

- Sicherstellung einer reibungslosen Benutzererfahrung

Trotz Herausforderungen überwiegen die langfristigen Sicherheitsvorteile die Kosten.

Die Zukunft der Sicherheit

Mit der Entwicklung von Bedrohungen wird Zero Trust zum Standard moderner Sicherheitsarchitekturen. Es passt perfekt zu cloud-nativen Umgebungen und Remote-Arbeitsmodellen.

In einer Welt ohne klare Grenzen muss Vertrauen kontinuierlich verdient werden – es darf nicht vorausgesetzt werden.

Geschrieben von

Taimoor Salyhal